Podejrzewasz, że mogłeś paść ofiarą ataku? Nie czekaj, zgłoś nam problem i skorzystaj z pomocy naszego zespołu 24/7

Zgłoś incydent

Business Email Protection

Cybergen BEP

Ochrona poczty firmowej przed zaawansowanymi zagrożeniami

Zamów prezentację

Skuteczne blokowanie zagrożeń związanych z pocztą elektroniczną

Zaawansowane wykrywanie

Business Email Protection automatycznie wykrywa i blokuje scam, phishing, złośliwe załączniki, ataki polegające na podszywaniu się pod biznesową pocztę elektroniczną (BEC), przejęcie konta (ATO) i wiele innych zagrożeń. Technologia analizy retroaktywnej pozwala przeklasyfikować obiekty i adresy URL, które stały się złośliwe i usunąć je ze skrzynek pocztowych po dostarczeniu.

Zamów prezentację

Detonacje wykrywające

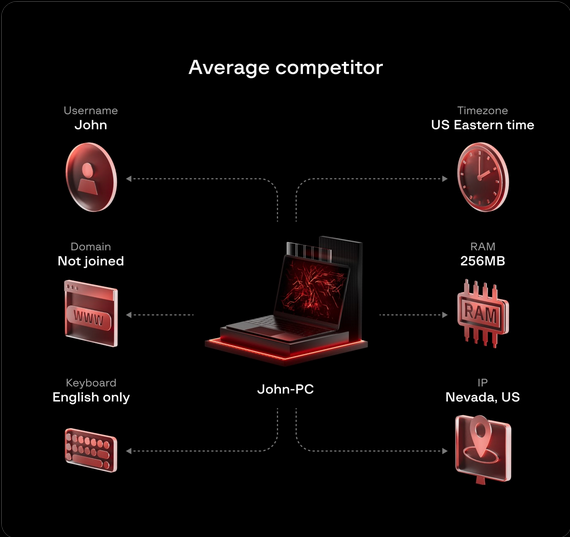

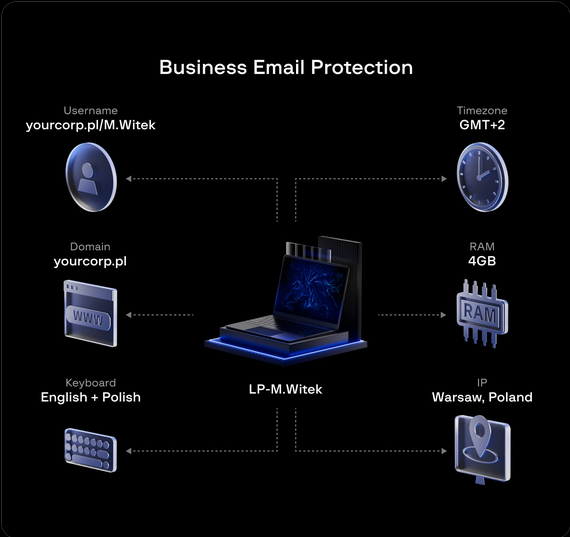

Złośliwe oprogramowanie dystrybuowane za pośrednictwem poczty elektronicznej może być skonfigurowane za pomocą technik unikowych w celu wykrycia nieautentycznej konfiguracji generycznych środowisk piaskownicowych. Business Email Protection pozwala na dostosowanie środowiska detonacji złośliwego oprogramowania do imitacji Twojej organizacji, np. ustawienia językowe, kierowanie ruchem, nazwy użytkowników i inne w celu identyfikacji zaawansowanych zagrożeń.

Zamów prezentację

Szczegółowa analiza

Monitoruj stan bezpieczeństwa poczty elektronicznej w swojej organizacji za pomocą dostosowywanego pulpitu nawigacyjnego lub zagłębiaj się w szczegóły za pomocą zaawansowanych analiz. Business Email Protection umożliwia dokładne sprawdzenie, które reguły bezpieczeństwa spowodowały, że wiadomość e-mail została sklasyfikowana jako złośliwa oraz jak zagrożenia te odwzorowywane są na matrycy MITRE ATT&CK.

Zamów prezentację

Identyfikacja atakujących

Zidentyfikuj podmioty odpowiedzialne za zagrożenia, atakujące Twoją organizację za pomocą złośliwych wiadomości email i wdróż mechanizmy obronne, aby im przeciwdziałać. Wykorzystaj kompleksowe informacje na temat ich taktyk, technik i procedur (TTP), wskaźniki kompromitacji (IoC) w sieci i plikach, reguły YARA i inne elementy dostarczane przez Group-IB Threat Intelligence.

Zamów prezentację

Odkryj nowy poziom ochrony przed atakami

.png)

Blokowanie złośliwych załączników i linków

Upewnij się, że wszystkie załączniki wiadomości e-mail są bezpieczne i sprawdź wszystkie linki wysyłane za pośrednictwem poczty elektronicznej, aby zablokować wszelkie złośliwe lub fałszywe witryny.

.png)

Udaremnianie ataków typu phishing

Powstrzymaj ataki phishingowe, które próbują nakłonić użytkowników do pobrania złośliwego oprogramowania lub podania danych uwierzytelniających.

.png)

Zapobieganie zagrożeniom związanym z BEC

Chroń swoją organizację przed atakami Business E-mail Compromise i wynikającymi z niego szkodami związanymi z oszustwami, za pomocą technologii opartej na inteligencji.

Doskonała ochrona

poczty elektronicznej

Business Email Protection oferuje zaawansowany zestaw funkcji, który uzupełnia starsze systemy ochrony poczty elektronicznej oraz wbudowane zabezpieczenia oferowane przez zewnętrznych dostawców poczty elektronicznej.

.png)

Analiza załączników

Sprawdzanie ponad 290 różnych formatów plików w celu zapewnienia, że wszystkie załączniki są bezpieczne. Sprawdzaj wszystkie łącza, w tym obfuskowane i przekierowane, za pomocą programu Group-IB Business Email Protection.

.png)

Detonacja ładunku

Wykluczaj wyrafinowane złośliwe oprogramowanie zaprojektowane do rozpoznawania piaskownic za pomocą konfigurowalnej platformy detonacyjnej, która replikuje rzeczywiste środowisko.

.png)

Elastyczne wdrażanie

Szybko i łatwo rozpocznij pełne wdrożenie dzięki rozwiązaniu do ochrony firmowej poczty elektronicznej w modelu SaaS, które zabezpiecza wiadomości e-mail niezależnie od tego, czy są one hostowane wewnętrznie, czy u innego dostawcy.

Pewne wykrywanie zagrożeń

Większość piaskownic poczty elektronicznej w chmurze wykorzystuje standardowe szablony maszyn wirtualnych, które wyglądają zupełnie nienaturalnie dla przeciwników i dlatego są łatwe do wykrycia. To sprawia, że całe podejście jest całkowicie bezużyteczne wobec zaawansowanych napastników.

Business Email Protection umożliwia dostosowanie kluczowych właściwości, aby maszyna wirtualna wyglądała jak prawdziwe środowisko. Używaj rzeczywistych nazw komputerów, nazwisk pracowników, nazw domen korporacyjnych i innych cech, aby dokładnie naśladować swoje rzeczywiste środowisko.

Podążaj na szczyt z Business Email Protection

Business Email Protection oferuje zaawansowany zestaw funkcji, który uzupełnia starsze systemy ochrony poczty elektronicznej oraz wbudowane zabezpieczenia oferowane przez zewnętrznych dostawców poczty elektronicznej.

Czym Business Email Protection różni się od innych rozwiązań zabezpieczających pocztę elektroniczną w chmurze?

Większość rozwiązań do ochrony poczty elektronicznej w chmurze wykorzystuje piaskownice z ogólnymi obrazami, trasami ruchu, nazwami użytkowników i innymi parametrami, które są łatwe do obejścia przez napastników. Business Email Protection wykorzystuje wysoce konfigurowalne maszyny wirtualne, które wydają się atakującym prawdziwym środowiskiem. Rozwiązanie Group-IB Business Email Protection analizuje również obiekty, które mogą zmienić swój stan w czasie, blokując je, jeśli staną się złośliwe.

Jak długo trwa konfiguracja Business Email Protection?

Business Email Protection można skonfigurować w ciągu kilku minut; lokator w chmurze jest tworzony automatycznie po zatwierdzeniu wniosku o przeprowadzenie próby. Integracja jest bardzo prosta i wdrożona jako rozwiązanie bramy. Po prostu skonfiguruj swoją nazwę domeny i Business Email Protection zacznie zapewniać ochronę w momencie, gdy rekordy DNS zostaną zaktualizowane.

Czy Business Email Protection można zintegrować G-Suite i Office 365?

Aby jeszcze bardziej usprawnić wykrywanie i reagowanie, Group-IB wspiera integrację na poziomie API pomiędzy Business Email Protection a popularnymi narzędziami produktywności, takimi jak G-Suite i Office 365.

Jakie są opcje wdrożenia Business Email Protection?

Aby zapewnić elastyczność, Business Email Protection można wdrożyć w chmurze lub w siedzibie firmy, aby zapewnić bezpieczeństwo usług e-mail hostowanych w dowolnej lokalizacji.

Jakie funkcje bezpieczeństwa poczty elektronicznej zapewnia Business Email Protection?

Group-IB Business Email Protection zapewnia:

- Zapobieganie phishingowi

- Wykrywanie zagrożeń dla poczty biznesowej

- Skanowanie załączników AV

- Detonacja złośliwego oprogramowania

- Filtrowanie spamu

- Filtrowanie treści oparte na polityce

- Zbieranie historii e-maili i meta logów

- Ochrona po dostawie

Jakie techniki anty-ewakuacyjne wykorzystuje Group-IB Business Email Protection?

Group-IB Business Email Protection używa:

- Monitorowanie WinAPI

- Restart z odpowiednimi parametrami czasowymi dla wrażliwego na czas złośliwego oprogramowania

- Użycie i emulacja realistycznych parametrów systemowych środowiska analizy

- Wykorzystanie aktualnych wersji oprogramowania biurowego w środowisku analizy

- Retrospektywna analiza powiązań

- Identyfikacja dodatkowych warunków (restart systemu operacyjnego, makra do zamykania/otwierania aplikacji, uruchamianie według czasu itp.)

- System emulacji aktywności użytkownika

- Wyodrębnianie i uruchamianie dodatkowych poleceń z rejestru

- Wybór haseł do archiwów w postaci tekstu literowego, sąsiadujących plików, z wykorzystaniem słowników

- Dodatkowe możliwości dostępne w ramach Malware Detonation Platform

Porównaj składniki funkcjonalne poszczególnych produktów

moduł

Group-IB

funkcja

Cybergen

BEP

Cybergen

EDR

Cybergen

XDR

ASM

Analiza wektorów ataku

BEP

Detonacje podejrzanych kodów i linków

Filtrowanie kontentu zarządzane politykami

Filtrowanie spamu

Ochrona antywirusowa

EDR

Katalogowanie zasobów

Autoryzowanie aplikacji w oparciu o listę

Detonowanie podejrzanych plików z endpointów

EDR- ochrona endpointów

Ochrona przed atakami UEFI

MWD

Atrybucja zagrożeń oparta na threat intelligence

Automatyczna adaptacja środowiska wirtualnego

Opatentowana technologia imitacji środowisk wirtualnych

Zaawansowane tunelowanie

NTA

Analiza ruchu sieciowego

Maszyny wirtualne zbierające ruch sieciowy z infrastruktury

Przechwytywanie i detonacja plików z ruchu sieciowego

Threat intelligence

Wykrywanie zagrożeń na podstawie logów systemowych

Baza wiedzy danych telemetrycznych i o zagrożeniach

Definiowanie parametrów detonacji

Wizualizacja i priorytetyzacja zagrożeń

Zamów prezentację

Kontakt

Cybergen jest konsorcjum 2 spółek, którego celem jest wprowadzenie na rynek polski produktów Group-IB oraz świadczenie usług w zakresie cyberbezpieczeństwa