Konta na LinkedIn przejęte w ramach szeroko zakrojonej kampanii hakerskiej

Fala włamań wymierzona w konta na LinkedIn spowodowała zablokowanie wielu kont ze względów bezpieczeństwa lub ostateczne przejęcie ich przez atakujących.

Jak donosi Cyberint, wielu użytkowników LinkedIn skarży się na przejęcia lub blokady kont oraz brak możliwości rozwiązania problemów za pośrednictwem wsparcia LinkedIn.

„Niektórzy zostali nawet zmuszeni do zapłacenia okupu w celu odzyskania kontroli lub stanęli w obliczu trwałego usunięcia swoich kont” – donosi badacz Cyberint Coral Tayar. – „Chociaż LinkedIn nie wydał jeszcze oficjalnego komunikatu, wydaje się, że czas odpowiedzi zespołu wsparcia wydłużył się, w związku z dużą ilością zapytań o pomoc”.

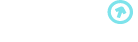

Mała próbka licznych postów użytkowników na Twitterze

Ze skarg, które pojawiły się na Reddit, Twitterze i forach Microsoft, można wywnioskować, że wsparcie LinkedIn nie było pomocne w odzyskiwaniu naruszonych kont, a użytkownicy byli po prostu sfrustrowani brakiem odpowiedzi.

„Moje konto zostało zhakowane 6 dni temu. E-mail został zmieniony w środku nocy i nie miałem możliwości potwierdzenia zmiany lub zapobiegnięcia jej” – napisał dotknięty atakiem użytkownik w wątku Reddit o włamaniach.

„Nigdzie nie ma od nich odpowiedzi. To żałosne. Próbowałem zgłosić moje zhakowane konto, przejść weryfikację tożsamości, a nawet napisać w wiadomości prywatnej na @linkedinhelp na Twitterze. Nigdzie nie ma odpowiedzi. Co za śmieszna firma…”.

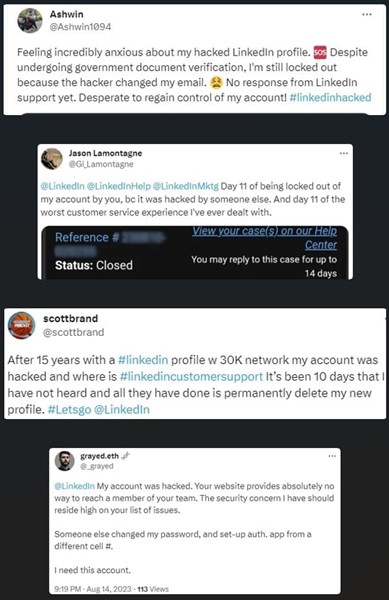

Cyberint twierdzi, że atak ma również swoje odzwierciedlenie w Google Trends. Wyszukiwane hasła dotyczące włamania na konto LinkedIn lub odzyskiwania konta odnotowują wzrost o 5000% w ciągu ostatnich kilku miesięcy.

Google Trends wskazuje na nietypową aktywność

Wydaje się, że podmioty atakujące wykorzystują wyciekające dane uwierzytelniające lub brute force, aby przejąć kontrolę nad dużą liczbą kont LinkedIn.

W przypadku kont, które są odpowiednio chronione silnymi hasłami i/lub uwierzytelnianiem dwuskładnikowym, wielokrotne próby przejęcia skutkowały tymczasową blokadą konta nałożoną przez platformę jako środek ochrony.

Właściciele tych kont są następnie proszeni o zweryfikowanie tożsamości przez podanie dodatkowych informacji, a także o zaktualizowanie haseł, zanim będą mogli zalogować się ponownie.

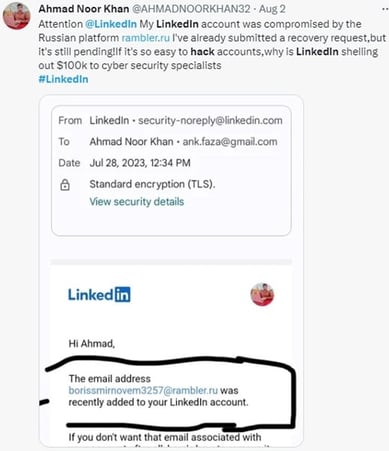

Kiedy hakerzy z powodzeniem przejmują słabo chronione konta LinkedIn, szybko zamieniają powiązany adres e-mail na adres z usługi "rambler.ru".

Następnie zmieniają hasło do konta, uniemożliwiając pierwotnym posiadaczom dostęp do niego. Wielu użytkowników zgłosiło również, że hakerzy włączyli 2FA po przejęciu konta, co jeszcze bardziej utrudniło proces odzyskiwania.

W niektórych przypadkach zaobserwowanych przez Cyberint atakujący żądali niewielkiego okupu za zwrot kont pierwotnym właścicielom lub od razu usunęli konta, niczego nie żądając.

Konta LinkedIn mogą być cenne w przypadku ataków socjotechnicznych, phishingu i oszustw związanych z ofertami pracy, które czasami prowadzą do cybernapadów o wartości wielu milionów dolarów.

Zwłaszcza po tym, jak LinkedIn wprowadził funkcje zwalczające fałszywe profile i nieautentyczne zachowanie na platformie, przejęcie istniejących kont stało się znacznie bardziej pragmatyczne dla hakerów.

Jeśli posiadasz konto LinkedIn, teraz byłby dobry moment, aby przejrzeć aktywowane środki bezpieczeństwa, włączyć 2FA i zastosować unikalne i długie hasło.

Aby dowiedzieć się więcej o bezpieczeństwie profili i o tym, jak skutecznie chronić się przed atakiem, skontaktuj się z naszymi ekspertami.